Que es FTP (File Transfer Protocol)?

Es un servicio que nos brinda la posibilidad de trabajar con información almacenada en nuestra maquina y copiarla, modificarla o borrarla desde un host o otra maquina conectada de forma remota.

El FTP es un servicio que pude ser utilizado en cualquier maquina independientemente del Sistema Operativo presente en esta.

FTP Activo:

Es el método original utilizado por el protocolo ftp para la transferencia de datos a la aplicación cliente. Cuando el cliente ftp inicia una transferencia de datos, el servidor abre una conexión desde el puerto 20 para la dirección IP.

FTP Pasivo:

La aplicación FTP cliente es la que uncia el modo pasivo, de la misma forma que el modo activo. El cliente FTP indica que desea acceder a los datos en modo pasivo y el servidor proporciona la dirección IP y el puerto aleatorio, sin privilegios en el servidor.

Luego el cliente se conecta al puerto en el servidor y descarga la información requerida.

Algunos usos del FTP.

Alojamiento Web Hosting para paginas web o archivos corrientes.

Servidor Backup para copias de seguridad.

Puertos con el que Trabaja el FTP.

Puerto 20= Es Utilizado para el flujo de datos entre cliente y servidor.

Puerto 21= Es utilizado para un flujo de control, es decir , para enviar las ordenes ejecutadas por el cliente al servidor.

Desventajas.

La principal desventaja del servicio FTP es la seguridad ya que como este envía su información de usuario y contraseña en texto plano al momento de ingresar,cualquier atacante puede conseguir su información de usuario y contraseña para así ocasionar problemas en la maquina atacada.

Software Cain y Abel.

Es una herramienta de recuperación de contraseñas para Microsoft Windows.

Puede recuperar muchos tipos de contraseñas utilizando métodos como el sniffing de paquetes de red, también puede crackerar varios hashes de contraseñas utilizando métodos como ataques de diccionario, de fuerza bruta y ataques basados en criptoanálisis.

Los ataques de Criptoanálisis se realizan mediante Tablas de arco iris que pueden ser generadas con el programa winrtgen.exe proporcionado con Cain & Abel. Cain & Abel es mantenido por Massimiliano Montoro.

Que es el ARP Spoofing?

ARP Spoofing, también conocido como ARP Poisoning o ARP Poison Routing, es una técnica usada para infiltrarse en una red ethernet que puede permitir al atacante leer paquetes de datos en la LAN , modificar el tráfico, o incluso detenerlo.

El principio del ARP Spoofing es enviar mensajes ARP falsos (falsificados, o spoofed) a la Ethernet.

Normalmente la finalidad es asociar la dirección MAC del atacante con la dirección IP de otro nodo (el nodo atacado), como por ejemplo la puerta de enlace predeterminada (gateway).

Cualquier tráfico dirigido a la dirección IP de ese nodo, será erróneamente enviado al atacante, en lugar de a su destino real. El atacante, puede entonces elegir, entre reenviar el tráfico a la puerta de enlace predeterminada real (ataque pasivo o escucha), o modificar los datos antes de reenviarlos (ataque activo).

El atacante puede incluso lanzar un ataque de tipo DoS contra una víctima, asociando una dirección MAC inexistente con la dirección IP de la puerta de enlace predeterminada de la víctima.

El ataque de ARP Spoofing puede ser ejecutado desde una máquina controlada un Jack Box, o bien la máquina del atacante está conectada directamente a la LAN Ethernet.

Ejemplo del Funcionamiento del Software Cain y Abel.

En el siguiente ejemplo, les demostrare como El software Cain & Abel muestra lo fragil que es el servicio FTP y como por medio de este nos pueden filtrar la informacion.

1. Iniciamos el servicio FTP

2 . Estos son los usuarios los cuales van a acceder al servicio.

3. Login con el Usuario enjaulado Mike.

4. Login con el usuario libre Santos.

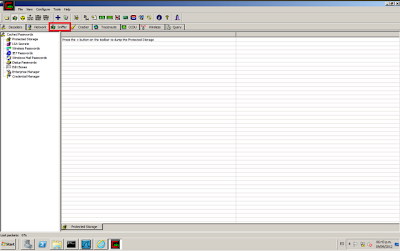

5. Ahora Seleccionamos el programa Cain & Abel para monitorear los sucesos de la red.

6. Ahora le damos click al cuadro host para que el escanee el rango y encuentre la direcciones IP.

7. Ahora seleccionaremos las Direcciones IP las cuales iremos a envenar.

8. Ahora Ingresamos al cuadro ARP dentro de este le damos click a FTP y nos muestra cuales usuarios se han loggeado en este servicio con su usuario y contraseña.

Software Wireshark

1.Analizamos todos los paquetes que suceden en la red.

2. Analizamos los paquetes FTP de la Red.

3. Analizamos los paquetes ARP de la Red

Ya al haber visto el ejemplo de como es de fragil el servicio FTP te dare a conocer un servicio que tambien es de transferencia de archivos pero mas seguro.

SSH

Que es SSH?

Secure SHell es el nombre de un protocolo y del programa que lo implementa, y sirve para acceder a máquinas remotas a través de una red

La diferencia principal es que SSH usa técnicas de cifrado que hacen que la información que viaja por el medio de comunicación vaya de manera no legible y ninguna tercera persona pueda descubrir el usuario y contraseña de la conexión ni lo que se escribe durante toda la sesión; aunque es posible atacar este tipo de sistemas por medio de ataques de REPLAY y manipular así la información entre destinos.

No hay comentarios:

Publicar un comentario